Mündəricat:

- Müəllif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Son dəyişdirildi 2025-01-22 17:17.

nin marşrutlaşdırıcının təhlükəsizliyinin üç sahəsi , fiziki təhlükəsizlik , marşrutlaşdırıcı sərtləşdirmə və əməliyyat sistemi təhlükəsizlik , fiziki təhlükəsizlik yerləşdirməyi nəzərdə tutur marşrutlaşdırıcı bir təhlükəsiz otaq yalnız parolun bərpasını həyata keçirə bilən səlahiyyətli işçilər üçün əlçatandır.

Bundan əlavə, syslog logging xidməti tərəfindən təmin edilən üç funksiyadan üçünü seçin?

Tutulan məlumatın harada saxlandığını müəyyənləşdirmək. Toplama giriş məlumat. Və ələ keçirilməli olan məlumatla göz ardı edilməli olan məlumatı ayırd etmək.

Həmçinin, ASA yönləndirilmiş rejiminin üç xüsusiyyəti hansılardır? (Üç seçin.)

- Bu rejim "teldə zərbə" adlanır.

- Bu rejimdə ASA təcavüzkar üçün görünməzdir.

- ASA-nın interfeysləri Layer 3 şəbəkələrini ayırır və müxtəlif alt şəbəkələrdə fərqli IP ünvanları tələb edir.*

Eynilə insanlar soruşurlar ki, Siem-in üç xüsusiyyəti nədir?

Bununla belə, şirkətlər aşağıdakı imkanları təklif edən SIEM alətlərini axtarmalıdırlar:

- uyğunluq hesabatı;

- hadisəyə reaksiya və məhkəmə ekspertizası;

- verilənlər bazası və serverə giriş monitorinqi;

- daxili və xarici təhlükənin aşkarlanması;

- müxtəlif proqramlar və sistemlər üzrə real vaxt rejimində təhlükə monitorinqi, korrelyasiya və təhlil;

IDS tərəfindən təmin edilməyən itburnuların üstünlüyü nədir?

HIPS şəbəkə giriş nöqtələrində sensorlar yerləşdirir və kritik şəbəkə seqmentlərini qoruyur. HIPS ətraflı giriş vasitəsilə hadisələrin sürətli təhlilini təmin edir. HIPS kritik sistem resurslarını qoruyur və əməliyyat sistemi proseslərinə nəzarət edir.

Tövsiyə:

XSLT-də ad sahəsi nədir?

Ad boşluqları və XSLT üslub cədvəlləri. 4 aprel 2001. Bob DuŞarm. XML-də ad sahəsi elementlər və atributlar üçün istifadə olunan adlar toplusudur. URI (adətən, URL) müəyyən adlar toplusunu müəyyən etmək üçün istifadə olunur

Rəqəmsal uçurumun fərqini müəyyən edən üç sahəsi hansılardır?

Rəqəmsal uçurum demoqrafik və müasir informasiya və kommunikasiya texnologiyalarına çıxışı olan və olmayan və ya məhdud çıxışı olan regionlar arasında uçurumu ifadə edən termindir. Bu texnologiyaya telefon, televizor, fərdi kompüterlər və internet daxil ola bilər

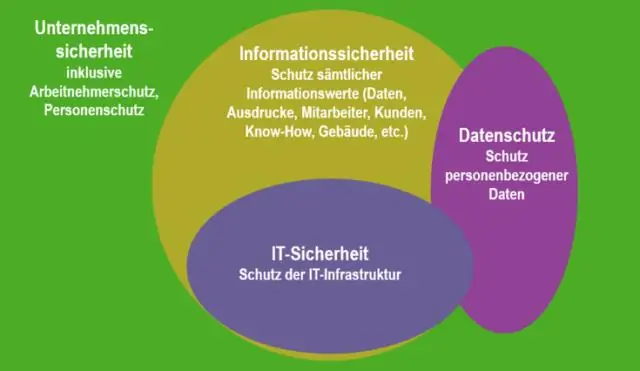

İnformasiya təhlükəsizliyinin beş məqsədi hansılardır?

İT təhlükəsizliyinin məqsədi təşkilata, onun tərəfdaşlarına və müştərilərinə İT ilə bağlı riskləri lazımi qayğı ilə nəzərə alaraq sistemləri tətbiq etməklə təşkilata bütün missiya/biznes məqsədlərinə nail olmaq imkanı verməkdir. Beş təhlükəsizlik məqsədi məxfilik, əlçatanlıq, dürüstlük, hesabatlılıq və təminatdır

Nəzarətlər hansılardır Java-da əvvəlcədən müxtəlif idarəetmə növləri hansılardır?

AWT Düyməsində müxtəlif növ idarəetmələr. Kətan. Yoxlama qutusu. Seçim. Konteyner. Etiket. Siyahı. Sürüşdürmə zolağı

USB Disk Təhlükəsizliyinin istifadəsi nədir?

USB Disk Security kompüterinizə zərərli olan USB, mobil sərt disklər, yaddaş kartlarından virus infeksiyası riskinin qarşısını almaq üçün proqramdır, həmçinin məlumat itkisi baş verməməlidir. USB diskləri vasitəsilə yayılan hər hansı zərərli virusdan qoruyun. Oflayn kompüteri qorumaq üçün ən yaxşı həll