- Müəllif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Son dəyişdirildi 2025-01-22 17:17.

Təhlükəsiz surət köçürmələrinin səlahiyyətli istifadəçilərdən olmasını təmin etmək üçün Təhlükəsiz Kopya Protokolu hansı xidmət və ya protokola əsaslanır ? Təhlükəsiz Kopyalama Protokolu ( CQBK ) üçün istifadə olunur təhlükəsiz surətdə kopyalayın IOS şəkilləri və konfiqurasiya faylları a CQBK server. Bunu həyata keçirmək üçün, SCP olacaq -dən SSH bağlantılarından istifadə edin istifadəçilər AAA vasitəsilə təsdiq edilmişdir.

Müvafiq olaraq, hansı növ alqoritmlər göndərən və qəbul edəndən mesajların məxfiliyini təmin etmək üçün istifadə olunan məxfi açarın mübadiləsini tələb edir?

İki məşhur alqoritmlər yəni təmin etmək üçün istifadə olunur məlumatların tutulmaması və dəyişdirilməməsi (məlumatların bütövlüyü) MD5 və SHA-dır. AES şifrələmə protokoludur və məlumatları təmin edir məxfilik . DH (Diffie-Hellman) birdir alqoritm yəni istifadə olunur üçün açar mübadiləsi . RSA bir alqoritm yəni istifadə olunur autentifikasiya üçün.

Daha sonra sual yaranır ki, marşrutlaşdırıcı əməliyyat sistemlərinin xüsusiyyətlərini və performansını təmin etmək üçün hansı iki təcrübə bağlıdır? (İkisini seçin.)

- UPS quraşdırın.

- Router əməliyyat sistemi şəkillərinin təhlükəsiz surətini saxlayın.

- Lazım olmayan standart marşrutlaşdırıcı xidmətlərini deaktiv edin.

- Routerə daxil olmaq üçün istifadə edilə bilən portların sayını azaldın.

İkincisi, korporativ şəbəkədə IPS və IDS cihazlarının effektiv yerləşdirilməsi nədir?

An IPS-nin effektiv yerləşdirilməsi / IDS yerləşdirməkdir IPS gələn və gedən trafiki süzgəcdən keçirmək üçün birbaşa sərhəd marşrutlaşdırıcısının arxasında korporativ daxili şəbəkə . IPS və IDS texnologiyalar bir-birini tamamlaya bilir.

Smurf hücumu necə həyata keçirilir?

The Smurf hücumu paylanmış xidmətdən imtinadır hücum nəzərdə tutulan qurbanın saxta mənbə IP-si olan çoxlu sayda İnternet Nəzarət Mesaj Protokolu (ICMP) paketlərinin bir IP yayım ünvanından istifadə edərək kompüter şəbəkəsinə yayımlandığı.

Tövsiyə:

Göndərən və qəbul edəndən mesajların məxfiliyini təmin etmək üçün istifadə olunan məxfi açarı mübadilə etmək üçün hansı növ alqoritmlər tələb olunur?

Göndərən və qəbul edəndən mesajların məxfiliyini təmin etmək üçün istifadə olunan məxfi açarı mübadilə etmək üçün hansı növ alqoritmlər tələb olunur? İzahat: Simmetrik alqoritmlər verilənləri şifrələmək və deşifrə etmək üçün eyni açardan, gizli açardan istifadə edir. Rabitə baş verməzdən əvvəl bu açar əvvəlcədən paylaşılmalıdır

Protokolu təyin etmək üçün hansı açar sözdən istifadə edirsiniz?

Protokol müəyyən tapşırıq və ya funksionallıq parçasına uyğun gələn metodların, xassələrin və digər tələblərin planını müəyyən edir. Bu, hətta bir sinif tərəfindən həyata keçirilərkən növ metodu tələbləri sinif və ya statik açar sözlə prefiks olsa belə doğrudur: protokol SomeProtocol {statik funksiya someTypeMethod()}

Xidmətə başlamaq üçün Windows PowerShell-də hansı cmdlet istifadə olunur?

PowerShell vasitəsilə xidməti başlamaq və ya dayandırmaq üçün siz Start-Service və ya Stop Service cmdletindən, ardınca başlamaq və ya dayandırmaq istədiyiniz xidmətin adını istifadə edə bilərsiniz. Məsələn, Stop-Service DHCP və ya Start-Service DHCP daxil edə bilərsiniz

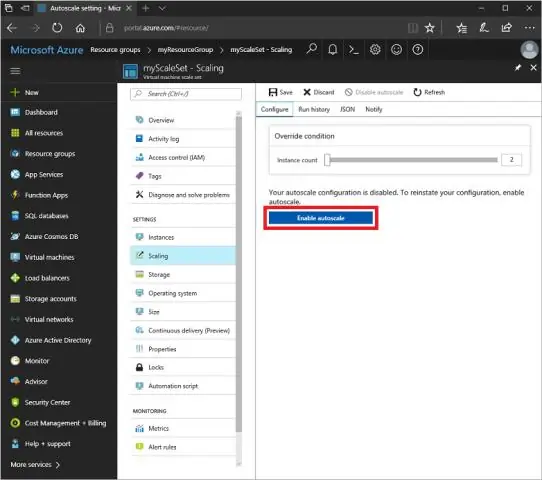

Azure SLA-nı təmin etmək üçün rolun neçə nümunəsi yerləşdirilməlidir?

Cavab: Azure Compute SLA zəmanət verir ki, siz hər bir rol üçün iki və ya daha çox rol nümunəsini yerləşdirdiyiniz zaman bulud xidmətinizə giriş ən azı 99,95 faiz qorunacaq

Serverin təhlükəsizliyini təmin etmək üçün hansı addımları atacaqsınız?

Təhlükəsiz Rabitə Düz FTP əvəzinə Təhlükəsiz FTP-dən istifadə edin. Telnet əvəzinə SSH istifadə edin. Təhlükəsiz E-poçt Bağlantılarından istifadə edin (POP3S/IMAPS/SMTPS) Bütün veb idarəetmə sahələrini SSL(HTTPS) ilə qoruyun. Veb formalarınızı SSL (HTTPS) ilə qoruyun. Mövcud olduqda VPN istifadə edin. Serverlər və masaüstü kompüterlər də daxil olmaqla bütün son nöqtələrdə firewalllardan istifadə edin