- Müəllif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Son dəyişdirildi 2025-01-22 17:17.

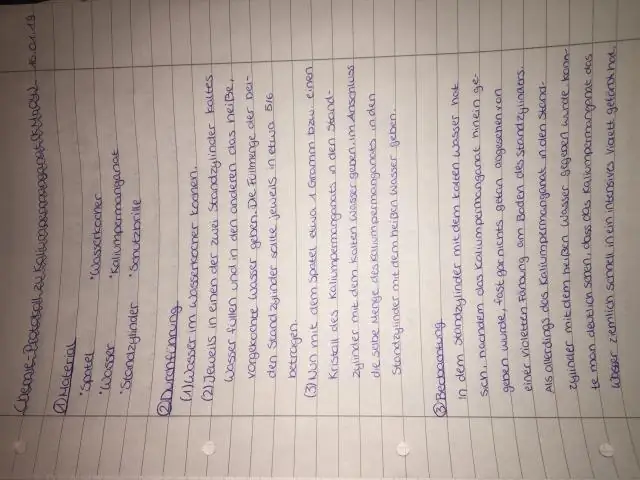

Bütün məlumatlar asanlıqla əldə edilə bilən aydın mətn kimi göndərilir. IMAP ( İnternet Mesajlarına Giriş Protokolu )− IMAP funksiyalarına görə SMTP ilə eynidir, lakin iylənməyə qarşı çox həssasdır. Telnet − Telnet hər şeyi (istifadəçi adları, parollar, düymələr) şəbəkə üzərindən aydın mətn kimi göndərir və beləliklə, onu asanlıqla qoxlamaq olar.

Eynilə, təhlükəsizlikdə iyləmək nədir?

iyləmək verilmiş şəbəkədən keçən bütün məlumat paketlərinin monitorinqi və tutulması prosesidir. Snifferlər şəbəkə/sistem administratoru tərəfindən şəbəkə trafikinə nəzarət etmək və problemləri həll etmək üçün istifadə olunur. Təcavüzkarlar parol, hesab məlumatları və s. kimi həssas məlumatları ehtiva edən məlumat paketlərini ələ keçirmək üçün snifferlərdən istifadə edirlər.

paket iyləmə aşkar edilə bilərmi? Sistem işlədirsə iyləmək , onun interfeysi qeyri-adi rejimdə olacaq. Test belə işləyir: Şəbəkəyə düzgün IP ünvanı, lakin səhv makaadres ilə ping göndərin. the iyləmə host edir iyləmə TCP/IP-ni aktivləşdirən və beləliklə, ICMP-yə cavab verə bilən bir interfeys ilə paket.

Sonra, hansı DNS iylənməsi?

DNS saxtakarlıq, pozulmuş Domen Adı Sistemi məlumatlarının daxil edildiyi kompüter təhlükəsizliyinin sındırılması formasıdır DNS həlledicinin önbelleği, ad serverinin səhv nəticə qeydini qaytarmasına səbəb olur. Bu, trafikin təcavüzkarın kompüterinə yönləndirilməsi ilə nəticələnir (mənbə Vikipediya)

Koklama və saxtakarlıq nədir?

Spoofing və iyləmək kiberhücum növləridir. Sadə sözlə, Spoofing özünü başqası kimi göstərmək deməkdir. iyləmək başqasının söhbətinə qeyri-qanuni qulaq asmaq deməkdir.

Tövsiyə:

Hansı informasiya sistemləri məhvetmə xətası və sui-istifadəyə həssasdır?

İnformasiya sistemi rəqəmsal məlumatların bir növü olduğu üçün məhvə, səhvə və sui-istifadəyə həssasdır. O, həm də daha həssasdır, çünki faktiki olaraq hər kəs üçün açıqdır. Hakerlər xidmətdən imtina (DoS) hücumlarını həyata keçirə və ya korporativ şəbəkələrə nüfuz edərək ciddi sistem pozuntularına səbəb ola bilər

Mssql hərfinə həssasdır?

SQL Server, defolt olaraq böyük hərflərə həssas deyildir; lakin hərflərə həssas olan SQL Server verilənlər bazası yaratmaq və hətta xüsusi cədvəl sütunlarını hərflərə həssas etmək mümkündür. Verilənlər bazası və ya verilənlər bazası obyektinin 'COLLATION' xassəsini yoxlamaq və nəticədə 'CI' və ya 'CS' axtarmaq olduğunu müəyyən etməyin yolu

Hansı növ giriş mexanizmi təkrar hücuma ən həssasdır?

Ad hoc şəbəkələrdə təhlükəsiz marşrutlaşdırma Simsiz xüsusi şəbəkələr də təkrar hücumlara həssasdır. Bu halda autentifikasiya sistemi AODV protokolunu genişləndirməklə təkmilləşdirilə və gücləndirilə bilər

Tətbiq səviyyəli protokollar hansılardır?

Tətbiq Səviyyəsi Protokolları. Şəbəkələr müxtəlif rabitə protokollarını bir-birinin üstündə qurur. IP kompüterə şəbəkə üzərindən əlaqə saxlamağa imkan versə də, TCP-nin əlavə etdiyi müxtəlif xüsusiyyətləri əldən verir. SMTP, e-poçt göndərmək üçün istifadə olunan protokol, TCP/IP üzərində qurulmuş işgüzar protokoldur

Protokollar niyə lazımdır?

Cavab: Şəbəkə protokolları lazımdır, çünki o, cihazların bir-biri ilə müəyyən edilməsi və əlaqə yaratması mexanizmlərini, həmçinin məlumatların göndərilən və qəbul edilən mesajlara necə paketləndiyini müəyyən edən formatlaşdırma qaydalarını ehtiva edir