- Müəllif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- Son dəyişdirildi 2025-01-22 17:17.

Peçenyelər HTTP başlığı daxilində göndərilir. Beləliklə, onlar belədirlər təhlükəsiz kimi HTTPS şifrə gücü və ya açıq açarın uzunluğu kimi bir çox SSL/TLS parametrlərindən asılı olan əlaqə. Siz təyin etmədiyiniz halda bunu unutmayın Təhlükəsiz sizin üçün bayraq Kuki , the Kuki təhlükəsiz olmayan HTTP bağlantısı üzərindən ötürülə bilər.

Həmçinin bilmək lazımdır ki, kukilər https-də şifrələnirmi?

SSL üzərindən göndərilən məlumat ( HTTPS ) tamdır şifrələnmiş , başlıqlar daxil edilir (deməli Peçenyelər ), yalnız sorğu göndərdiyiniz Host deyil şifrələnmiş . Bu həm də GET sorğusunun olması deməkdir şifrələnmiş (URL-nin qalan hissəsi).

Bundan əlavə, JavaScript təhlükəsiz kukiləri oxuya bilərmi? HttpOnly-in bütün nöqtəsi Peçenyelər ki, onlar bacarmaq tərəfindən əldə edilə bilməz JavaScript . Skriptiniz üçün yeganə yol (brauzer səhvlərindən istifadə istisna olmaqla). oxumaq Onlar serverdə əməkdaşlıq edən bir skriptə sahib olmaqdır oxuyacaq the peçenye dəyər verin və cavab məzmununun bir hissəsi kimi əks-səda verin.

Bir də soruşa bilər ki, kukilər təhlükəsizdirmi?

Təhlükəsiz kukilər HTTP növüdür peçenye olanlar Təhlükəsiz əhatə dairəsini məhdudlaşdıran atribut dəsti peçenye üçün" təhlükəsiz "kanallar (harada" təhlükəsiz " istifadəçi agenti tərəfindən müəyyən edilir, adətən veb brauzer). Aktiv şəbəkə təcavüzkarı üzərinə yaza bilər Təhlükəsiz kukilər etibarlı olmayan kanaldan, onların bütövlüyünü pozur.

HttpOnly və təhlükəsiz bayraq nədir?

HttpOnly və təhlükəsiz bayraqlar kukiləri daha çox hazırlamaq üçün istifadə edilə bilər təhlükəsiz . Nə vaxt təhlükəsiz bayraq istifadə edildikdə, kuki yalnız SSL/TLS üzərindən HTTP olan HTTPS vasitəsilə göndəriləcək. Nə vaxt HttpOnly bayrağı istifadə edildikdə, XSS istismarı halında JavaScript kuki oxuya bilməyəcək.

Tövsiyə:

Kukilər sessiyanın izlənməsində kukilərin rolunu müzakirə edir?

Kukilər sessiyanın izlənməsi üçün ən çox istifadə olunan texnologiyadır. Cookie, server tərəfindən brauzerə göndərilən əsas dəyər cütüdür. Brauzer həmin serverə sorğu göndərəndə onunla birlikdə kuki də göndərir. Sonra server kukidən istifadə edərək müştərini müəyyən edə bilər

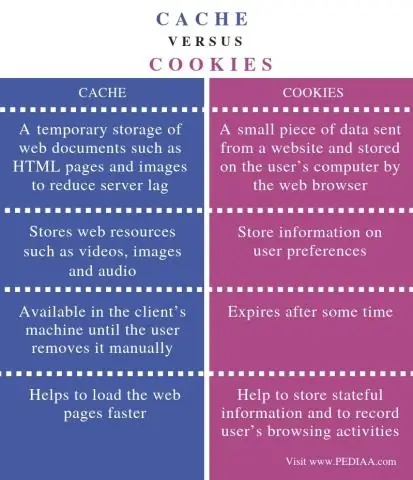

İnternet önbelleği və kukilər nədir?

Kukilər və keş (yaxud brauzer keşi) veb səhifələrin işini yaxşılaşdırmaq üçün müştərinin maşınında saxlanılan müvəqqəti yaddaşın iki formasıdır. Kuki veb saytı tərəfindən müştərinin maşınında saxlanılan və hər dəfə səhifə tələb olunduqda serverə geri göndərilən kiçik məlumat parçasıdır

HTML-də kukilər nədir?

Kukilər kompüterinizdə kiçik mətn fayllarında saxlanılan məlumatlardır. Veb server brauzerə veb səhifə göndərdikdə, əlaqə bağlanır və server istifadəçi haqqında hər şeyi unudur. İstifadəçi veb-səhifəyə daxil olduqda, onun adı kukidə saxlanıla bilər

Keşi təmizləmək və kukilər arasında fərq nədir?

Cache və Cookie arasındakı əsas fərq ondan ibarətdir ki, Keş uzunmüddətli məqsədlər üçün brauzer zamanı onlayn səhifə resurslarını saxlamaq və ya yükləmə müddətini azaltmaq üçün istifadə olunur. Digər tərəfdən, kukilər istifadəçi seçimlərini izləmək üçün baxış sessiyası kimi istifadəçi seçimlərini saxlamaq üçün istifadə olunur

Kompüterdə kukilər nədir?

Kukilər istifadəçinin kompüterində saxlanılan kiçik fayllardır. Onlar müəyyən bir müştəriyə və vebsayta xas olan cüzi məlumatların saxlanması üçün nəzərdə tutulmuşdur və veb server və ya müştəri kompüteri tərəfindən əldə edilə bilər